Microsoft 365 Defender 連續四年於 MITRE Engenuity 的獨立 ATTACK® 企業評估中展現領先業界的防護能力,此舉也證明透過零信任方法統整裝置和身分識別保護的整合式 XDR 防禦機制,可發揮以下價值:

- 可完整監控和分析攻擊鏈中的所有階段

- 提供 100% 的保護力,及早在步驟中的每個階段施行封鎖

- 為 SOC 產生每個攻擊的單一全方位事件

- 備有與眾不同的 XDR 功能,且隨附整合式身分識別保護

- 為 Linux 提供跨越所有攻擊階段的保護措施

- 設有深入且整合的 Windows 裝置感應器

- 具備領先業界的產品可信度,並採用以客戶為中心的方法

Microsoft 365 Defender XDR 解決方案可成功為安全性作業中心 (SOC) 產生每個模擬攻擊的單一全方位事件,藉此展現領先群倫的涵蓋範圍。每個事件中提供的全方位檢視會詳細列出可疑的裝置和身分識別活動,且備有無與倫比的對抗技巧,能一舉涵蓋整體攻擊鏈。此外,Microsoft 365 Defender 也能及早抵禦攻擊,藉此提供 100% 的保護力。

本次為 Microsoft 365 Defender 第三度展現整合式 XDR 套件的強大威力,並展示跨越裝置、身分識別和雲端應用程式的涵蓋範圍。

可完整監控和分析攻擊鏈中的所有階段

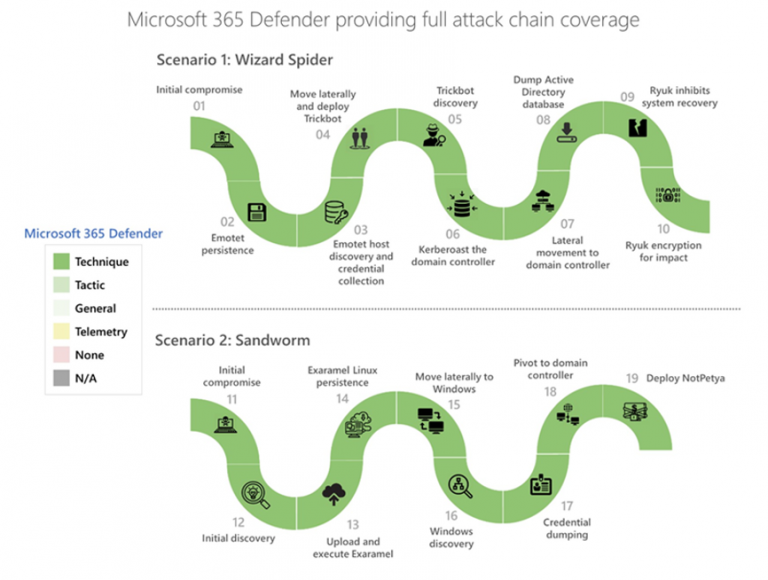

Microsoft 365 Defender 展現了完善的技術層級涵蓋範圍,能一舉因應 Wizard Spider 和 Sandworm 的所有攻擊階段,進而運用人工智慧導向的適應性保護機制。

Microsoft 365 Defender 能完整因應整個攻擊鏈

若要抵禦人為操作的勒索軟體,就必須仰賴深度防護機制,藉此持續評估裝置、使用者、網路和組織風險,然後運用這些訊號來針對整體攻擊鏈中的潛在威脅發出警示。若能提供偵測和監控能力,防禦人員就能夠在勒索發生之前,及早抵禦網路中的攻擊者。這在發生因資料外流活動所造成的加密或敲詐勒索時,也有助於降低其所帶來的衝擊。

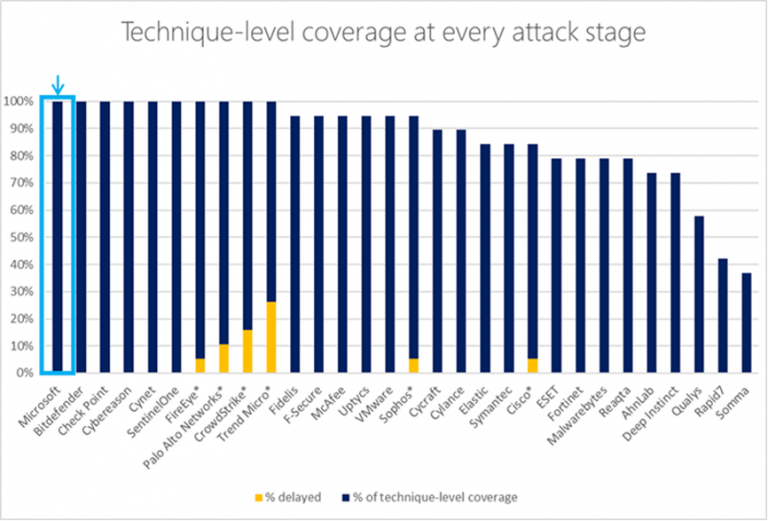

即時且毫無延遲的技術層級偵測涵蓋範圍

人為操作的勒索軟體攻擊會於短短數分鐘內快速取得進展,正因如此,防禦人員必須分秒必爭,以回應和避免攻擊者執行破壞性行動,例如加密裝置,或透過資訊外流來進行勒索。組織需仰賴即時且毫無延遲的偵測機制,才能確保在攻擊者找到機會於基礎架構中橫向移動前加以驅逐。Microsoft 365 Defender 能提供即時且毫無延遲的技術層級涵蓋範圍,將所有攻擊階段全數納入其下。

Microsoft 365 Defender 能提供包含每個攻擊階段的技術層級涵蓋範圍

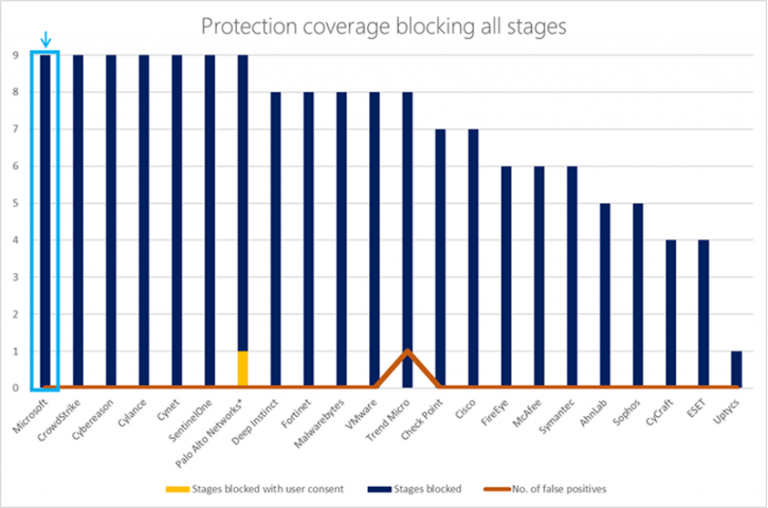

提供 100% 的保護範圍,及早在步驟中的每個階段施行封鎖

Microsoft 365 Defender 可提供優異的涵蓋範圍,並完全封鎖每個攻擊階段,繼而為 Windows 和 Linux 平台提供完善的保障。此外,當中還備有新一代保護功能,可透過封鎖無害活動或要求徵詢使用者同意等方式,在不損及生產力的情況下順利運作。

Microsoft 365 Defender 能在每個階段施行封鎖

在現實情境中,及早 (在發生勒索之前,於所有平台和資產中) 封鎖勒索軟體活動,為保護客戶和減輕下游勒索及作業中斷攻擊影響的重要關鍵。

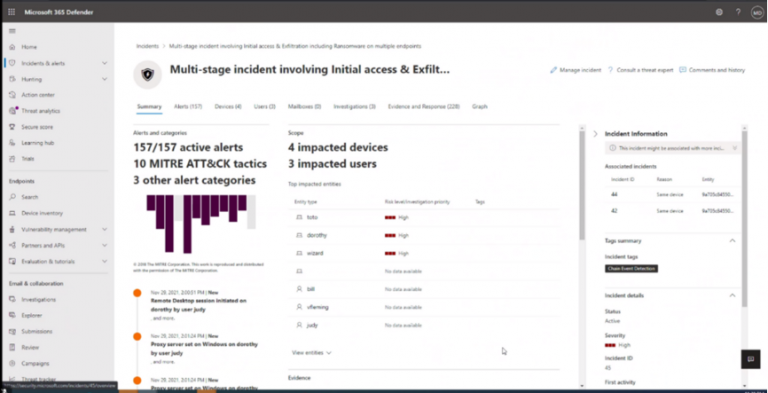

為 SOC 產生每個攻擊的單一全方位事件

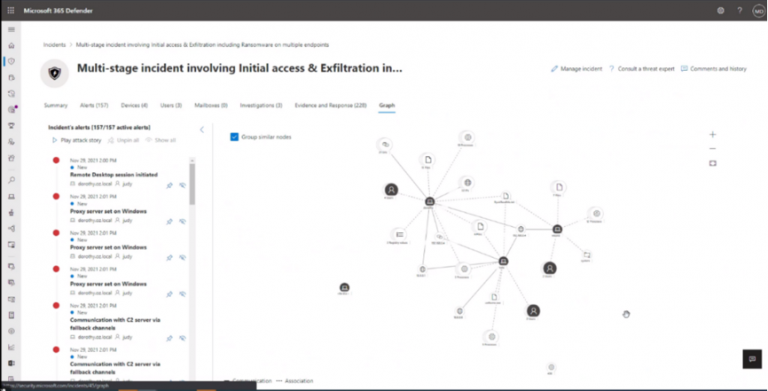

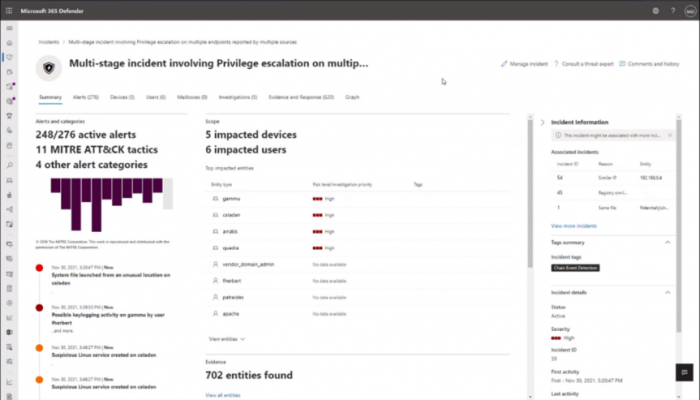

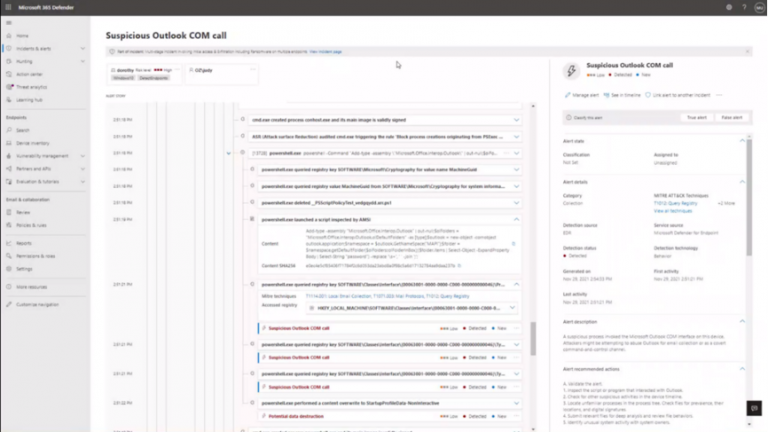

不同於其他眾多廠商 (採取產生多個警示和多個事件的做法),Microsoft 365 Defender 會針對每個攻擊產生單一事件,將跨越不同裝置和身分識別的所有事件整合為每個攻擊的全方位檢視。

Microsoft 365 Defender 採用獨特的事件關聯性技術,能做為 SOC 分析師的寶貴利器,協助減輕警示疲勞。它可節省他們手動建立關聯性或處理個別警示的所需時間,繼而大幅提升威脅的回應效率。此外,Microsoft 365 Defender 也能透過完整的攻擊圖表檢視,更輕鬆快速地進行分類和調查。

情境 1:代表 Wizard Spider 模擬攻擊的單一事件,而雜亂無章的攻擊內容和受影響的資產都已摘要統整

情境 2:事件圖表可用來概覽整個攻擊事件,並顯示裝置和身分識別資產,以及所有觀察到的證據

情境 3:代表 Sandworm 模擬攻擊的單一事件,而雜亂無章的攻擊內容和受影響的資產都已摘要統整

整合適用於身分識別的 Microsoft Defender,以進行獨特且耐久的偵測

Microsoft 365 Defender 整合身分識別保護功能,可找出並長期封鎖與身分識別相關的攻擊 (無論該特定攻擊者在裝置上實作何種攻擊技巧),讓攻擊者幾乎無從規避。此外,在身分識別架構中建置這些防護機制,也能提供深入且內容豐富的訊號,以利安全性團隊有效進行調查並做出回應。其他廠商採用的僅限端點訊號通常更容易規避,而其偵測機制提供的內容也比較不足。

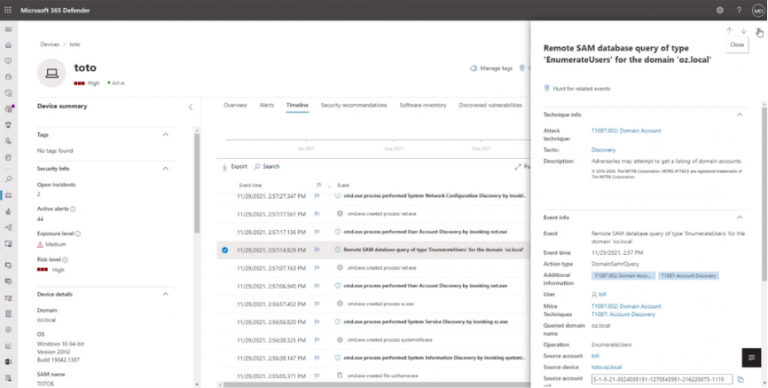

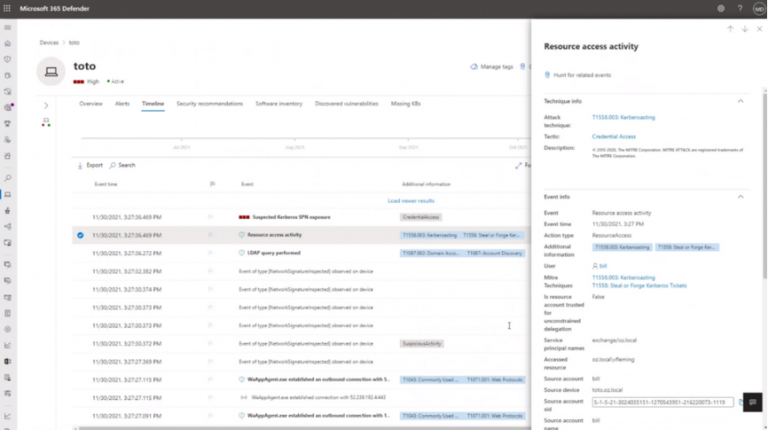

下面幾個範例展示了 Microsoft 365 Defender 在本評估中發揮的獨特身分識別保護功能:

- 步驟 5.A.4 – 使用 Active Directory 識別安全性帳戶 (SAM, Security Account Manager) 資料庫的查詢作業,並隨附使用者列舉活動的詳細內容。這個身分識別架構的偵測方法可抵禦攻擊者,並為安全性團隊提供豐富的調查內容。測試中的其他部分廠商需仰賴遙測建立程序,才能獲得類似的監控能力,但卻缺乏相關內容,而且可輕易規避。

適用於身分識別的 Microsoft 365 Defender 工作負載偵測到,透過查詢 SAM 資料庫以列舉使用者的作業

- 步驟 6.A.2 – 我們的身分識別感應器也識別出網域控制器上的資源存取活動,並隨附服務主體名稱 (SPN) 的詳細資料,以及遭入侵的相關資源名稱。在這個步驟中,此一方法也發揮了類似的偵測耐久性和調查詳細資料優勢。

透過時間表檢視掌握網域控制器上的資源活動和 SPN 暴露攻擊,以及遭入侵的相關資源

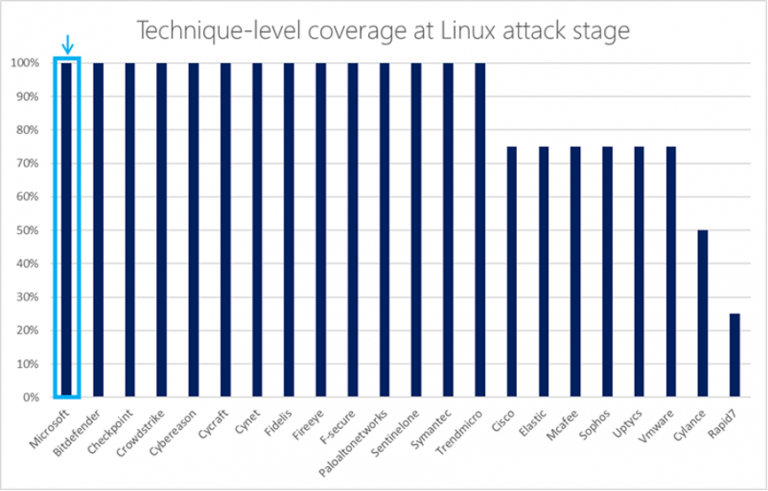

為 Linux 提供跨越所有攻擊階段的保護措施

Microsoft 365 Defender 持續展現了在所有平台上出色的保護涵蓋範圍,並於 Windows 和 Linux 上提供優異的保障。它能透過技術層級的分析、內容豐富的警示和深入的調查訊號,將所有 Linux 相關階段納入保護範圍中。

客戶所面臨的威脅往往來自不同裝置的各種進入點,而運用裝置探索和橫向移動來識別高價值資產,更是進階攻擊 (例如人為操作的勒索軟體) 慣用的手法。因此,將所有平台納入其中的出色涵蓋範圍,正是協助組織抵禦攻擊的重要關鍵。

Microsoft 365 Defender 能提供包含每個 Linux 攻擊階段的技術層級涵蓋範圍

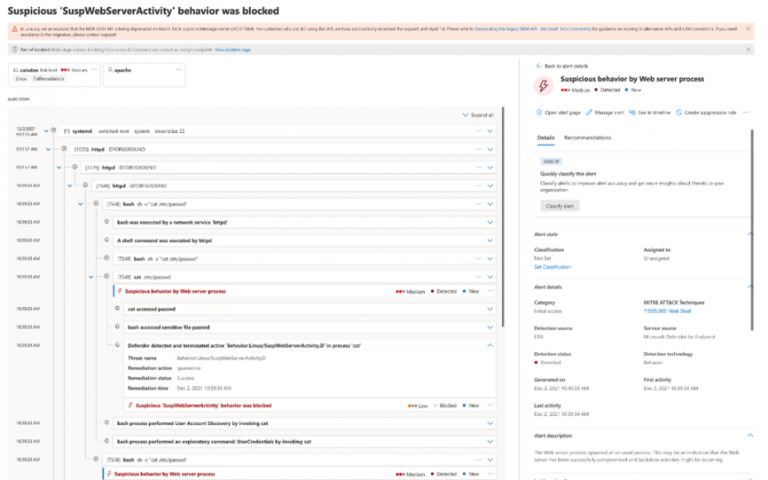

舉例來說,如同下圖 所示,Linux 裝置上適用於端點的 Microsoft Defender 會針對 Web 伺服器程序的可疑行為發出警示。這項警示有助於封鎖敏感檔案讀取功能,並避免進一步讀取檔案。隨後,攻擊者試圖在裝置上下載和執行後門。但此一行為也遭到封鎖,因而成功防堵了後續的入侵作業。

偵測到 Linux 裝置上的 Web 伺服器程序正在讀取敏感檔案

透過 Windows 的深度原生感應器進行獨特且耐久的偵測

雖然裝置上的多數攻擊步驟都可透過檢查程序和指令碼活動來觀察,但完全仰賴這類型的遙測作業,可能需面臨來自四面八方的挑戰。

從偵測耐久性的觀點來看,攻擊者可透過混淆或是著重採用替代方法等方式,輕鬆規避偵測。此外,在偵測品質方面,完全仰賴「受攻擊面層級」的遙測作業,極有可能發生大量的誤判,並大幅加重安全性團隊的負擔。再者,這類型的遙測作業也無法提供所需的內容,以利有效進行調查和回應。

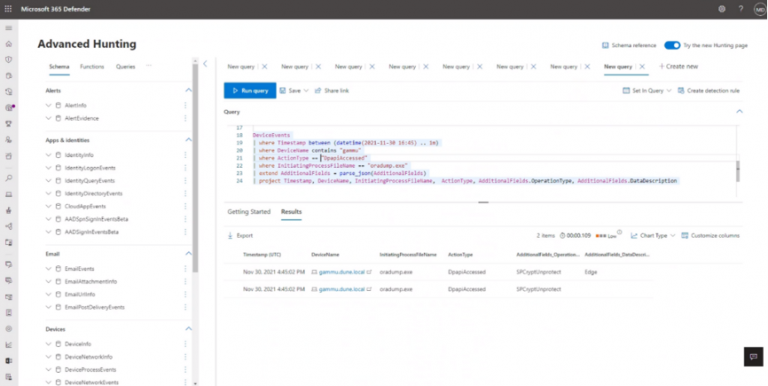

不同於其他解決方案,Microsoft 365 Defender 會採用獨特且平台原生的深度裝置感測器強化訊號深度,藉此為安全性團隊提供耐久且內容豐富的訊號,以協助他們識別、調查並做出回應。以下為擷取自評估過程的幾個範例:

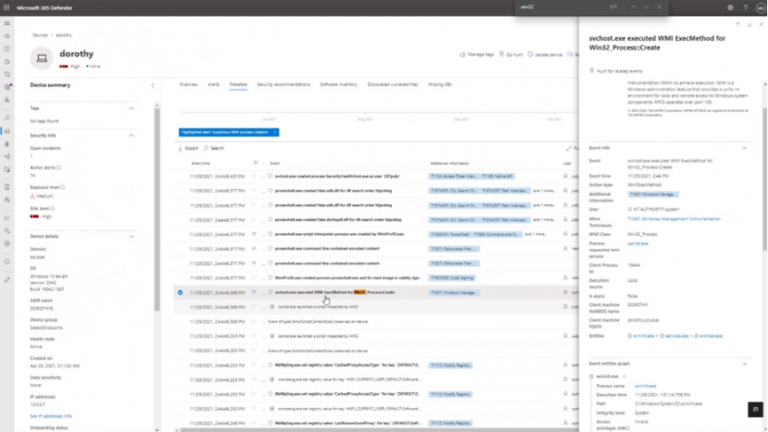

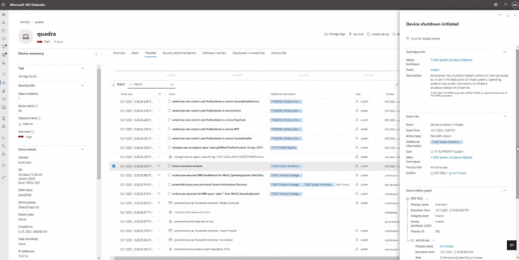

- 步驟 1.A.6 和 19.A.11 皆遭到 Windows Management Instrumentation (WMI) 感應器成功識別,在無需仰賴程序或指令碼執行遙測作業的情況下,監控了攻擊者的規避活動。

無論採用何種叫用方式,都能使用 WMI 感應器,以透過原生偵測到的 WMI 建立程序

無論採用何種叫用方式,都能使用 WMI 感應器,以透過原生偵測到的 WMI 進行系統關機

- 步驟 3.A.4 則透過 COM 感應器揭露,在無需仰賴程序命令列 (攻擊者可直接使用 COM 來輕鬆規避) 的情況下,監控了 Microsoft Outlook COM 介面,並偵測到攻擊者在 Outlook 中搜尋無安全性密碼的行為。

使用我們獨特的 COM 介面感應器整合,偵測攻擊者在 Outlook 中搜尋密碼的行為

- 步驟 17.A.2 則在資料保護 API (DPAPI) 感應器的運作下浮出檯面,監控了認證存取這項極為重要的活動。其他解決方案皆著重於監控網頁瀏覽器資料夾,藉此掌握檔案存取情況,但在現實環境中,此舉極為容易發生誤判。

透過 DPAPI 感應器整合提供認證存取監控能力

總結:具備領先業界的產品可信度,並採用以客戶為中心的方法

如同過去幾年,Microsoft 在本評估中抱持的理念,在於向客戶展現我們「致力於為客戶提供適用於現實環境之保護機制」的做法。我們用以參與評估的各項產品功能和設定,皆與我們期望客戶使用的內容完全相同。

檢閱評估結果期間,請務必考慮其他幾個重要面向,包括保護措施的深度和耐久性、訊號和可行深入解析的完整性,以及眾多品質層面 (例如裝置效能影響和誤判率)。上述所有面向皆與解決方案的作業可靠性息息相關,並對客戶實際生產環境中的保護機制帶來直接的影響。

感謝 MITRE Engenuity 提供這個機會,讓我們有幸參與本年度的評估,並貢獻一己之力。